環境

【 サーバ 】

Windows Server 2012R2

【 クライアント 】

ノートPC(Surface、SIMカード利用)(Win10)

自宅のデスクトップPC(Win10)

要件

- リモートネットワーク(OpenVPNサーバがあるネットワーク)とローカルネットワーク(OpenVPNクライアントがあるネットワーク)のサブネットマスクが異なる必要がある。

例:リモートネットワークが、192.168.0.0/24の場合、ローカルネットワークは192.168.0.0/24以外である必要がある。 - OpenVPNではルーティング方式のことをTUNと略し、ブリッジ方式のことをTAPと略する。

- ブリッジ方式を利用するためには静的鍵方式ではダメみたいなので、PKI方式を利用する 。

- サーバではOpenVPN2.4.10を利用する。2.5.0もリリースされているが、公式の資料に書かれているようなバッチファイルが同梱されていないので、公式の資料通りに進めることができないため。

- クライアントではOpenVPN2.5.0を利用する。

- UDPのポート番号1194を使用するので、ポート開放を適切に行う必要がある。

- OpenVPNインストール時にネットワークアダプタが追加されるので、インストール完了時に一旦再起動した方が良い。

自分の環境では再起動せずにOpenVPNの再インストールを繰り返すとNICのドライバを再インストールすることになった。 - サーバにはOpenVPNインストール時にEasyRSA関連もインストールする必要がある。(インストール時にカスタマイズを選択して、EasyRSA関連にチェックを入れれば良い)

大まかな手順

- マスター認証機関(CA)の証明書と鍵の生成。

- サーバ用の証明書と鍵の生成。

- サーバの準備。

- クライアントの準備。

証明書と鍵の生成。(大まかな手順1番と2番)

ここからはサーバ側で操作を行う。

OpenVPNのインストールは完了しているものとする。

コマンドプロンプトは管理者権限で実行しているとする。

C:\Program Files\OpenVPN\easy-rsa\README.txtを参考に行えば良い。

cd C:\Program Files\OpenVPN\easy-rsa init-config.bat

上記コマンドを実行すると、vars.batファイルが作成されるので、vars.batファイルの中身の末尾にある次の部分を下記のように編集する。

KEY_COUNTRY=JP

KEY_PROVINCE=都道府県名を入力。

KEY_CITY=市町村名を入力。

KEY_ORG=組織名を入力。

KEY_EMAIL=メールアドレスを入力。

KEY_CN=サーバのホスト名を入力。

KEY_NAME=KEY_CNと同じサーバのホスト名を入力。

KEY_OU=組織名を入力

で良いはず。

それから次のコマンドを順番に実行していく。(エラーが出ていないことを確認すること)

vars.bat clean-all.bat vars.bat build-ca.bat vars.bat build-dh.bat vars.bat build-key-server サーバのホスト名(vars.batに記入しているKEY_CNと同じもの) cd C:\Program Files\OpenVPN openvpn --genkey --secret ta.key

次にvars.batをコピーして、vars_client1.batとでも名前を変更する。

その後、vars_client1.batファイルの中身の末尾にある次の部分をクライアント用に編集して保存する。

- KEY_CN=クライアントのホスト名

- KEY_NAME=KEY_CNと同じホスト名。

それから次のコマンドを順番に実行して、クライアント用の証明書と鍵を生成する。

cd C:\Program Files\OpenVPN\easy-rsa vars_client1.bat build-key クライアントのホスト名

上記を行うと、次のファイルが作成されているはず。

- C:\Program Files\OpenVPN\easy-rsa\keys\ca.crt:サーバと全クライアントで必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ ca.key:署名するPCのみ必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ dh数字.pem:サーバのみ必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ サーバのホスト名.crt:サーバのみ必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ サーバのホスト名.key:サーバのみ必要。

- C:\Program Files\OpenVPN\ta.key:サーバと全クライアントで必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ クライアントのホスト名.crt:クライアント1のみ必要。

- C:\Program Files\OpenVPN\easy-rsa\keys\ クライアントのホスト名.key:クライアント1のみ必要。

これでファイルの作成は完了。

サーバの準備。

下記のように設定ファイル(ovpnファイル)を編集した。

設定ファイルはC:\Program Files\OpenVPN\sample-config\server.ovpnを元に編集して、C:\Program Files\OpenVPN\configフォルダへ設置した。

################################################# # Sample OpenVPN 2.0 config file for # # multi-client server. # # # # This file is for the server side # # of a many-clients <-> one-server # # OpenVPN configuration. # # # # OpenVPN also supports # # single-machine <-> single-machine # # configurations (See the Examples page # # on the web site for more info). # # # # This config should work on Windows # # or Linux/BSD systems. Remember on # # Windows to quote pathnames and use # # double backslashes, e.g.: # # "C:\\Program Files\\OpenVPN\\config\\foo.key" # # # # Comments are preceded with '#' or ';' # ################################################# # Which local IP address should OpenVPN # listen on? (optional) ;local a.b.c.d # Which TCP/UDP port should OpenVPN listen on? # If you want to run multiple OpenVPN instances # on the same machine, use a different port # number for each one. You will need to # open up this port on your firewall. port 1194 # TCP or UDP server? ;proto tcp proto udp4 # "dev tun" will create a routed IP tunnel, # "dev tap" will create an ethernet tunnel. # Use "dev tap0" if you are ethernet bridging # and have precreated a tap0 virtual interface # and bridged it with your ethernet interface. # If you want to control access policies # over the VPN, you must create firewall # rules for the the TUN/TAP interface. # On non-Windows systems, you can give # an explicit unit number, such as tun0. # On Windows, use "dev-node" for this. # On most systems, the VPN will not function # unless you partially or fully disable # the firewall for the TUN/TAP interface. dev tap ;dev tun # Windows needs the TAP-Win32 adapter name # from the Network Connections panel if you # have more than one. On XP SP2 or higher, # you may need to selectively disable the # Windows firewall for the TAP adapter. # Non-Windows systems usually don't need this. ;dev-node MyTap dev-node OpenVPNTAP(コントロールパネルから見れるネットワークアダプター名を入力する) # SSL/TLS root certificate (ca), certificate # (cert), and private key (key). Each client # and the server must have their own cert and # key file. The server and all clients will # use the same ca file. # # See the "easy-rsa" directory for a series # of scripts for generating RSA certificates # and private keys. Remember to use # a unique Common Name for the server # and each of the client certificates. # # Any X509 key management system can be used. # OpenVPN can also use a PKCS #12 formatted key file # (see "pkcs12" directive in man page). ;ca ca.crt ;cert server.crt ;key server.key # This file should be kept secret ca 'C:/Program Files/OpenVPN/easy-rsa/keys/ca.crt' cert 'C:/Program Files/OpenVPN/easy-rsa/keys/winsrv.crt' key 'C:/Program Files/OpenVPN/easy-rsa/keys/winsrv.key' # Diffie hellman parameters. # Generate your own with: # openssl dhparam -out dh2048.pem 2048 ;dh dh2048.pem dh 'C:/Program Files/OpenVPN/easy-rsa/keys/dh2048.pem' # Network topology # Should be subnet (addressing via IP) # unless Windows clients v2.0.9 and lower have to # be supported (then net30, i.e. a /30 per client) # Defaults to net30 (not recommended) ;topology subnet # Configure server mode and supply a VPN subnet # for OpenVPN to draw client addresses from. # The server will take 10.8.0.1 for itself, # the rest will be made available to clients. # Each client will be able to reach the server # on 10.8.0.1. Comment this line out if you are # ethernet bridging. See the man page for more info. ;server 10.8.0.0 255.255.255.0 # Maintain a record of client <-> virtual IP address # associations in this file. If OpenVPN goes down or # is restarted, reconnecting clients can be assigned # the same virtual IP address from the pool that was # previously assigned. ifconfig-pool-persist ipp.txt # Configure server mode for ethernet bridging. # You must first use your OS's bridging capability # to bridge the TAP interface with the ethernet # NIC interface. Then you must manually set the # IP/netmask on the bridge interface, here we # assume 10.8.0.4/255.255.255.0. Finally we # must set aside an IP range in this subnet # (start=10.8.0.50 end=10.8.0.100) to allocate # to connecting clients. Leave this line commented # out unless you are ethernet bridging. ;server-bridge 10.8.0.4 255.255.255.0 10.8.0.50 10.8.0.100 server-bridge 192.168.1.8 255.255.255.0 192.168.1.200 192.168.1.220 # Configure server mode for ethernet bridging # using a DHCP-proxy, where clients talk # to the OpenVPN server-side DHCP server # to receive their IP address allocation # and DNS server addresses. You must first use # your OS's bridging capability to bridge the TAP # interface with the ethernet NIC interface. # Note: this mode only works on clients (such as # Windows), where the client-side TAP adapter is # bound to a DHCP client. ;server-bridge # Push routes to the client to allow it # to reach other private subnets behind # the server. Remember that these # private subnets will also need # to know to route the OpenVPN client # address pool (10.8.0.0/255.255.255.0) # back to the OpenVPN server. ;push "route 192.168.10.0 255.255.255.0" ;push "route 192.168.20.0 255.255.255.0" push "route 192.168.1.0 255.255.255.0" # To assign specific IP addresses to specific # clients or if a connecting client has a private # subnet behind it that should also have VPN access, # use the subdirectory "ccd" for client-specific # configuration files (see man page for more info). # EXAMPLE: Suppose the client # having the certificate common name "Thelonious" # also has a small subnet behind his connecting # machine, such as 192.168.40.128/255.255.255.248. # First, uncomment out these lines: ;client-config-dir ccd ;route 192.168.40.128 255.255.255.248 # Then create a file ccd/Thelonious with this line: # iroute 192.168.40.128 255.255.255.248 # This will allow Thelonious' private subnet to # access the VPN. This example will only work # if you are routing, not bridging, i.e. you are # using "dev tun" and "server" directives. # EXAMPLE: Suppose you want to give # Thelonious a fixed VPN IP address of 10.9.0.1. # First uncomment out these lines: ;client-config-dir ccd ;route 10.9.0.0 255.255.255.252 # Then add this line to ccd/Thelonious: # ifconfig-push 10.9.0.1 10.9.0.2 # Suppose that you want to enable different # firewall access policies for different groups # of clients. There are two methods: # (1) Run multiple OpenVPN daemons, one for each # group, and firewall the TUN/TAP interface # for each group/daemon appropriately. # (2) (Advanced) Create a script to dynamically # modify the firewall in response to access # from different clients. See man # page for more info on learn-address script. ;learn-address ./script # If enabled, this directive will configure # all clients to redirect their default # network gateway through the VPN, causing # all IP traffic such as web browsing and # and DNS lookups to go through the VPN # (The OpenVPN server machine may need to NAT # or bridge the TUN/TAP interface to the internet # in order for this to work properly). ;push "redirect-gateway def1 bypass-dhcp" # Certain Windows-specific network settings # can be pushed to clients, such as DNS # or WINS server addresses. CAVEAT: # http://openvpn.net/faq.html#dhcpcaveats # The addresses below refer to the public # DNS servers provided by opendns.com. ;push "dhcp-option DNS 208.67.222.222" ;push "dhcp-option DNS 208.67.220.220" # Uncomment this directive to allow different # clients to be able to "see" each other. # By default, clients will only see the server. # To force clients to only see the server, you # will also need to appropriately firewall the # server's TUN/TAP interface. ;client-to-client # Uncomment this directive if multiple clients # might connect with the same certificate/key # files or common names. This is recommended # only for testing purposes. For production use, # each client should have its own certificate/key # pair. # # IF YOU HAVE NOT GENERATED INDIVIDUAL # CERTIFICATE/KEY PAIRS FOR EACH CLIENT, # EACH HAVING ITS OWN UNIQUE "COMMON NAME", # UNCOMMENT THIS LINE OUT. ;duplicate-cn # The keepalive directive causes ping-like # messages to be sent back and forth over # the link so that each side knows when # the other side has gone down. # Ping every 10 seconds, assume that remote # peer is down if no ping received during # a 120 second time period. ;keepalive 10 120 keepalive 10 60 # For extra security beyond that provided # by SSL/TLS, create an "HMAC firewall" # to help block DoS attacks and UDP port flooding. # # Generate with: # openvpn --genkey --secret ta.key # # The server and each client must have # a copy of this key. # The second parameter should be '0' # on the server and '1' on the clients. ;tls-auth ta.key 0 # This file is secret tls-auth 'C:/Program Files/OpenVPN/ta.key' 0 # Select a cryptographic cipher. # This config item must be copied to # the client config file as well. # Note that v2.4 client/server will automatically # negotiate AES-256-GCM in TLS mode. # See also the ncp-cipher option in the manpage cipher AES-256-CBC # Enable compression on the VPN link and push the # option to the client (v2.4+ only, for earlier # versions see below) ;compress lz4-v2 ;push "compress lz4-v2" # For compression compatible with older clients use comp-lzo # If you enable it here, you must also # enable it in the client config file. ;comp-lzo # The maximum number of concurrently connected # clients we want to allow. ;max-clients 100 # It's a good idea to reduce the OpenVPN # daemon's privileges after initialization. # # You can uncomment this out on # non-Windows systems. ;user nobody ;group nobody # The persist options will try to avoid # accessing certain resources on restart # that may no longer be accessible because # of the privilege downgrade. persist-key persist-tun # Output a short status file showing # current connections, truncated # and rewritten every minute. status openvpn-status.log # By default, log messages will go to the syslog (or # on Windows, if running as a service, they will go to # the "\Program Files\OpenVPN\log" directory). # Use log or log-append to override this default. # "log" will truncate the log file on OpenVPN startup, # while "log-append" will append to it. Use one # or the other (but not both). ;log openvpn.log ;log-append openvpn.log log-append openvpn.log # Set the appropriate level of log # file verbosity. # # 0 is silent, except for fatal errors # 4 is reasonable for general usage # 5 and 6 can help to debug connection problems # 9 is extremely verbose verb 3 # Silence repeating messages. At most 20 # sequential messages of the same message # category will be output to the log. ;mute 20 # Notify the client that when the server restarts so it # can automatically reconnect. explicit-exit-notify 1

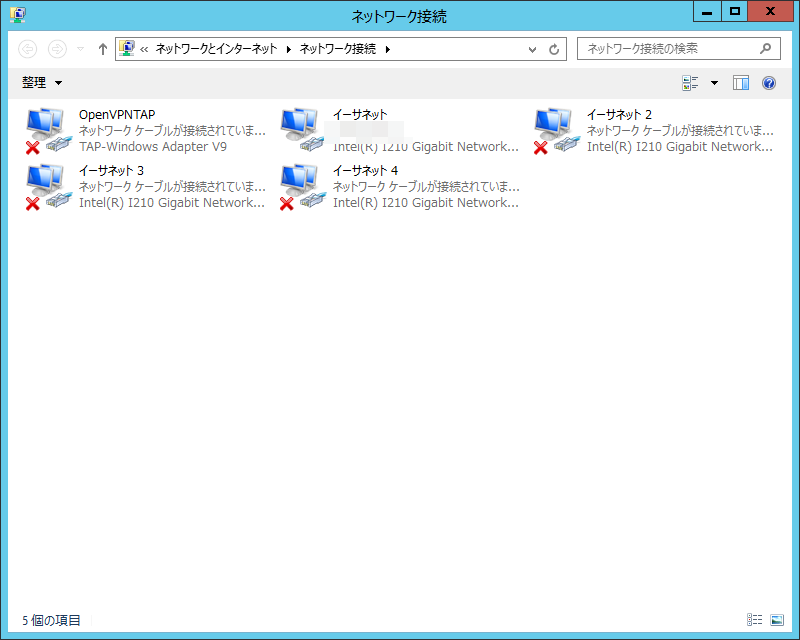

また、コントロールパネルからネットワークアダプタの名前を次の画像のように(OpenVPNTAPに)変更した。

それからアダプタに対してブリッジの設定をする。

上記のネットワークアダプタが表示されている状態で、

OpenVPNTAPとイーサネットをCtrlを利用して2つ選択して、

右クリックからブリッジを作成するとNetowork Bridgeが作成されるので、

そのネットワークアダプタに対して、

OpenVPNのサーバ設定ファイルで指定したIPアドレス等のネットワーク情報を入力する。

クライアントの準備。

ここからはクライアント側での操作となる。

クライアントに次のファイルを移動する。

- ca.crt(サーバの準備で作成したもの):設置場所はC:\Program Files\OpenVPN\easy-rsa\keysフォルダ内。

- クライアントのホスト名.crt(サーバの準備で作成したもの):設置場所はC:\Program Files\OpenVPN\easy-rsa\keysフォルダ内。

- クライアントのホスト名.key(サーバの準備で作成したもの):設置場所はC:\Program Files\OpenVPN\easy-rsa\keysフォルダ内。

- ta.key(サーバの準備で作成したもの):設置場所はC:\Program Files\OpenVPNフォルダ内。

下記のように設定ファイル(ovpnファイル)を編集した。

設定ファイルはC:\Program Files\OpenVPN\sample-config\client.ovpnを元に編集して、C:\Program Files\OpenVPN\configフォルダへ設置した。

############################################## # Sample client-side OpenVPN 2.0 config file # # for connecting to multi-client server. # # # # This configuration can be used by multiple # # clients, however each client should have # # its own cert and key files. # # # # On Windows, you might want to rename this # # file so it has a .ovpn extension # ############################################## # Specify that we are a client and that we # will be pulling certain config file directives # from the server. client # Use the same setting as you are using on # the server. # On most systems, the VPN will not function # unless you partially or fully disable # the firewall for the TUN/TAP interface. dev tap ;dev tun # Windows needs the TAP-Win32 adapter name # from the Network Connections panel # if you have more than one. On XP SP2, # you may need to disable the firewall # for the TAP adapter. ;dev-node MyTap dev-node OpenVPNTAP # Are we connecting to a TCP or # UDP server? Use the same setting as # on the server. ;proto tcp proto udp4 # The hostname/IP and port of the server. # You can have multiple remote entries # to load balance between the servers. remote maec.co.jp 1194 ;remote my-server-2 1194 # Choose a random host from the remote # list for load-balancing. Otherwise # try hosts in the order specified. ;remote-random # Keep trying indefinitely to resolve the # host name of the OpenVPN server. Very useful # on machines which are not permanently connected # to the internet such as laptops. resolv-retry infinite # Most clients don't need to bind to # a specific local port number. nobind # Downgrade privileges after initialization (non-Windows only) ;user nobody ;group nobody # Try to preserve some state across restarts. persist-key persist-tun # If you are connecting through an # HTTP proxy to reach the actual OpenVPN # server, put the proxy server/IP and # port number here. See the man page # if your proxy server requires # authentication. ;http-proxy-retry # retry on connection failures ;http-proxy [proxy server] [proxy port #] # Wireless networks often produce a lot # of duplicate packets. Set this flag # to silence duplicate packet warnings. ;mute-replay-warnings # SSL/TLS parms. # See the server config file for more # description. It's best to use # a separate .crt/.key file pair # for each client. A single ca # file can be used for all clients. ;ca ca.crt ;cert client.crt ;key client.key ca 'C:/Program Files/OpenVPN/easy-rsa/keys/ca.crt' cert 'C:/Program Files/OpenVPN/easy-rsa/keys/D-shinke-home.crt' key 'C:/Program Files/OpenVPN/easy-rsa/keys/D-shinke-home.key' # Verify server certificate by checking that the # certicate has the correct key usage set. # This is an important precaution to protect against # a potential attack discussed here: # http://openvpn.net/howto.html#mitm # # To use this feature, you will need to generate # your server certificates with the keyUsage set to # digitalSignature, keyEncipherment # and the extendedKeyUsage to # serverAuth # EasyRSA can do this for you. remote-cert-tls server # If a tls-auth key is used on the server # then every client must also have the key. tls-auth 'C:/Program Files/OpenVPN/ta.key' 1 # Select a cryptographic cipher. # If the cipher option is used on the server # then you must also specify it here. # Note that v2.4 client/server will automatically # negotiate AES-256-GCM in TLS mode. # See also the ncp-cipher option in the manpage cipher AES-256-CBC # Enable compression on the VPN link. # Don't enable this unless it is also # enabled in the server config file. #comp-lzo # Set log file verbosity. verb 3 # Silence repeating messages ;mute 20

ネットワークアダプタのIPアドレス等の設定は自動構成で良い。

これでサーバ側ネットワーク内のプリンタへ印刷することもできた。

サーバでの話だけど、OpenVPNServiceというサービスを自動起動するように設定しておくと、config内のovpnファイルを読み込んで自動で接続してくれるようになるので、サーバはサービスを自動起動するようにしておいても良いかもしれない。

サーバでサービスが実行されてOpenVPNが接続されても、

サーバのOpenVPN GUIでは接続済みと行った表示にならないので注意。

余談

クライアントのWindows10のPCにOpenVPN2.4.10をインストールしたところ、TAPのネットワークアダプタが追加されなかったので、クライアントには2.5.0をインストールすることにした。

ネットワークアダプタを追加する時に問題が起きたら、次のログを見ると良い。

C:\Windows\inf\setupapi.dev.log

クライアントを追加する場合

サーバでvars_ホスト名.batというファイルを作成し、下記2カ所を編集して保存する。

- KEY_CN=クライアントのホスト名

- KEY_NAME=KEY_CNと同じホスト名

次にサーバのコマンドプロンプトで、

cd C:\Program Files\OpenVPN\easy-rsa

build-key.bat クライアントのホスト名

を実行してクライアントのホスト名.crtとクライアントのホスト名.keyを作成し、

クライアントの準備で書かれているファイルを追加したいクライアントに移動させて、(ovpnファイルは既に接続できているクライアントのものを使い回せば良い)OpenVPNを適切にセットアップすれば良い。